Actualizado: varios comandos de servidor a aspiradora terminaban con un LF (o sea, \n). Añadidos.

Recientemente decidí comprarme un aspirador robótico, así que empecé a ver opciones. Es cierto que, siendo el primero, no quería gastarme mucho por si no me convencía, pero a la vez no quería tampoco comprar algo cutre que luego no funcionase. Así que al final, después de mucho pensar, decidí comprarme un Conga de Cecotec. Mi intención era comprar el más bajo de gama, pero estaba agotado, así que al final me pillé el Conga 1490, que tiene como característica diferenciadora que se puede controlar desde el móvil.

Y claro, me ponen un caramelito así, delante, y lo primero que se me pasó por la cabeza fue «no estaría mal meter las narices a ver cómo funciona».

Sin embargo, cuando me leí las condiciones de uso de la app y descubrí que envía tu IP, tu correo-e y los mapas que hace la aspiradora no sólo a Cecotec (que, a fin de cuentas, es una empresa española y está sujeta a las normas comunitarias de protección de datos), sino directamente al verdadero fabricante, que es chino (y te dicen claramente que él sí que no está sujeto a esas normas), la cosa empezó a mosquearme, y mis ganas de tocar dentro aumentaron bastante.

Pero no se vayan todavía, que aún hay más… resulta que se me ocurre ver qué permisos pide para funcionar, y me encuentro con que en el manifiesto pide, entre otras cosas:

- hacer llamadas

- acceso total a Internet

- acceso al micrófono

- acceso a la cámara y al flash

- acceso de lectura y escritura a todo el almacenamiento del dispositivo

- obtener datos del propietario

- acceso a los logs del sistema

- acceso a la lista de aplicaciones

- arrancar automáticamente en el inicio del sistema

Esto ya me parecía el colmo: una aplicación china con acceso a TODO, y que encima se lanza automáticamente en el arranque… ni-de-co-ña.

Y sí, se lo que dirán algunos: la mitad de esos permisos (cámara, micrófono, llamadas y almacenamiento) no sólo se pueden desactivar en las propiedades de la aplicación, sino que, de intentar usarlos, el sistema operativo avisaría; y la otra mitad (acceso a datos del propietario y lista de aplicaciones) han sido eliminados en versiones recientes de Android. Pero pese a todo, es una cuestión de que no basta con ser bueno, también hay que parecerlo. Y esta app, por mucho de que en la práctica no haga nada malo, que dejen todo eso así queda, como mínimo, feo.

Pero es que, además, como veremos luego, la app y la aspiradora precisan de una conexión a internet para trabajar, lo que significa que si, por el motivo que sea, el fabricante decide que ya no le compensa tener encendido su servidor, MI aspiradora, por la que he pagado dinero, dejará de funcionar de la manera que me vendieron que funcionaría.

Así que toca arremangarse y empezar a trabajar.

DISCLAIMER: no seré responsable si alguien decide seguir mis pasos y se carga su aspiradora. En principio todo lo que cuento debería ser seguro, pero por motivos obvios no me puedo responsabilizar de lo que hagan otras personas, sólo de lo que haga yo.

Lo primero que hice fue echar un vistazo al manual, y como cabía suponer, la aspiradora tiene WiFi y hay que emparejarla primero con el router. Para ello hay dos maneras, la automática y la manual. En ambos casos se comienza pulsando el botón de encendido de la aspiradora durante tres segundos, de manera que el piloto de la WiFi empieza a parpadear, y a continuación se mete la clave de la WiFi en la app (el SSID ya aparece, poniendo por defecto el mismo que usa el móvil).

Ahora, en modo automático, simplemente se deja que sea la propia app quien configure todo. Sin embargo, en modo manual hay que ir a Ajustes -> WiFi en el móvil y escoger una red con el identificador CongaGyro_XXXXXX, pulsar el botón de configurar, y volver a la WiFi normal. Efectivamente: al ponerse en modo emparejamiento, la aspiradora se convierte en un punto de acceso sin clave.

El primer paso, por tanto, era obvio: poner la aspiradora en modo emparejamiento, conectarse a esa WiFi desde el portátil (en mi caso me dio la IP 192.168.4.2), y hacer un escaneo de puertos con nmap:

nmap -p 1-49151 192.168.4.1

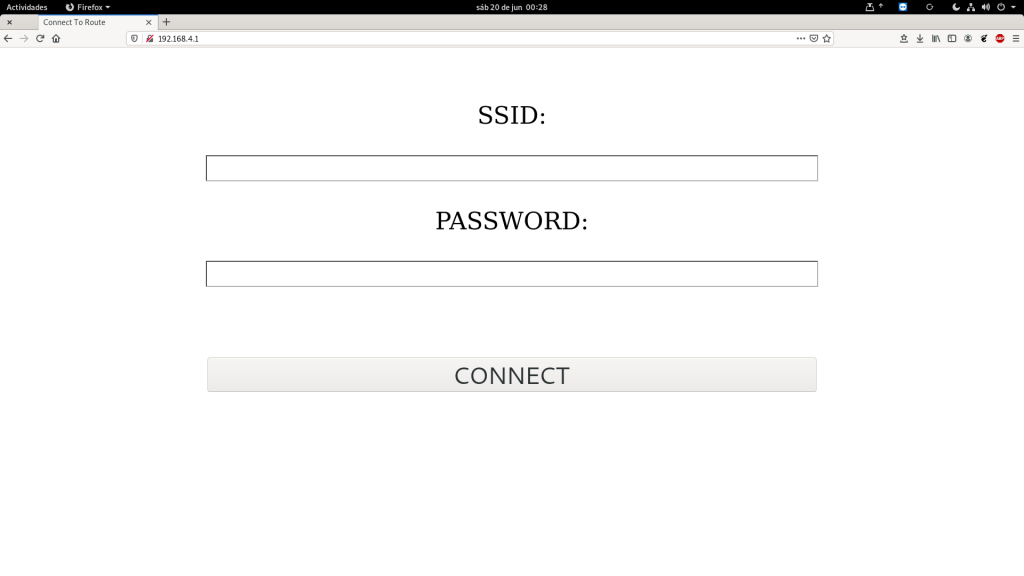

Y tal y como cabía esperar, el puerto 80 está abierto, y al entrar desde un navegador aparece esta página:

Tras escribir el SSID y la clave de mi WiFi, devuelve una página con un OK y el punto de acceso desaparece. Una simple comprobación con nmap nos devuelve la nueva IP de la aspiradora, ahora sí en la WiFi de verdad.

nmap -sP 192.168.18.0/24

Por supuesto, cada uno tiene que cambiar la IP por el valor de las IPs internas de su red. Una vez encontrada la IP, un nuevo escaneo de puertos me dejó descolocado: no había absolutamente ninguno, todos estaban cerrados a cal y canto.

Decidí que poco más podría hacer sin instalar la aplicación y esnifar los datos que intercambiaba con el aspirador, pero no me hacía ninguna gracia meterla en mi móvil, así que cogí una vieja tablet que no usaba para nada, la formateé, la registré con una cuenta de correo creada ex profeso, y me fui a la Play Store a instalar la app…

Y no estaba.

Probé con todo tipo de combinaciones, pero aunque estaban algunas otras apps de Cecotec, la que había visto para la Conga 1490 y 1590 no aparecía por ninguna parte. Curiosamente fue lo mismo que me ocurrió cuando probé con un Android X86 corriendo en una máquina virtual… Mi conclusión es que, dado que en el manifiesto de la app pide permitir hacer llamadas, la Play Store sólo deja instalarla en dispositivos con tarjeta SIM.

Sin embargo, si nos bajamos el APK desde otra fuente, lo copiamos a la tablet y lo instalamos (tras permitir la instalación desde fuentes no confiables, claro) la aplicación funciona perfectamente.

Con ella ya instalada, llega la segunda parte: configurar un punto de acceso que nos permita esnifar todo el tráfico. El problema surge cuando nos damos cuenta de que es muy difícil hacer eso en WiFi, así que mi solución fue usar una Raspberry Pi configurada como punto de acceso, y correr en ella tcpdump para capturar todo el tráfico que pasase.

Para configurar una Raspberry Pi como punto de acceso basta con seguir estas instrucciones:

https://www.raspberrypi.org/documentation/configuration/wireless/access-point-routed.md

Yo utilicé la res 192.168.18.X para la WiFi, y así asegurarme de que no haya interferencias con nada más. Luego, para capturar todo el tráfico, uso el comando:

sudo nohup tcpdump -ni wlan0 '(not dst 192.168.18.4) and (not src 192.168.18.4)' -s0 -w datos.pcap

Siendo 192.168.18.4 la dirección IP de mi ordenador de sobremesa, para que no capture los paquetes que se intercambian cuando entro por SSH, y así tener una captura limpia. El parámetro w almacena los paquetes en bruto en el fichero datos.pcap, lo que nos permite luego abrirlo en, por ejemplo, WireShark, para analizarlos con más detenimiento.

Y con esto está todo listo para empezar, así que puse en marcha la captura de paquetes, y en la tablet lancé la aplicación, rellené los campos con una dirección de correo nueva, creada para la ocasión, emparejé la aspiradora, y lancé un escaneo de puertos… ¡y ahora la aspiradora tenía uno abierto, el 8888!

Buena cosa, pues, pero ahora tocaba parar la captura y empezar a analizar qué habían hecho la aspiradora y la app.

Una vez copiado el fichero con el volcado, procedí a abrirlo con el Wireshark. Lo primero que hace la aspiradora, como cabe esperar, es obtener una IP, pero luego resulta que lo siguiente que hace es conectarse a Ibl-app-eu.robotbona.com, y enviar una petición POST a baole-web/common/sumbitClearTime.do con un formulario con el siguiente contenido (en realidad va en formato URLEncode:

appKey=xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx

deviceId=yyyyyyyyyyyyyyy

deviceType=1

clearTime=0

Donde xxxxxxx e yyyyyyy son unas ristras de números hexadecimales que, probablemente, identifiquen a mi aspiradora. La respuesta es un OK con el siguiente texto:

2b

{"msg":"ok","result":"0","version":"1.0.0"}

0

Que resulta ser un bloque en formato chunked con un resultado en formato JSON. A continuación otra conexión al mismo servidor, pero esta vez pidiendo:

appKey=xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx

authCode=zzzzz

deviceId=yyyyyyyyyyyyyy

deviceType=1

funDefine=11101

nonce_str=AAAAA

version={"wifi":"1.0.48","mcu":"3.9.1714(513)"}

sign=SSSSSSSSSSSSSSSSSSSSSSSSSSSSSSSS

Una vez más lo he anonimizado just in case. La respuesta es la misma que antes:

2b

{"msg":"ok","result":"0","version":"1.0.0"}

0

Hasta aquí la aspiradora se ha conectado al puerto 80 del destino, lo que es consistente con el uso de REST. Sin embargo, ahora la aspiradora se conecta al puerto 20008 del destino, y comienza un intercambio de mensajes diferente. La siguiente petición desde la aspiradora es un bloque que comienza con una secuencia de 20 bytes binarios, seguidos por 349 bytes en ASCII en formato JSON (el JSON, en realidad, se transmite en una única línea y sin formato, pero lo he embellecido para mejorar la lectura. Si en algún punto incluyese un LF, incluiría el símbolo \n):

71 01 00 00 | 10 00 00 00 | 01 00 00 00 | 02 00 00 00 | 00 00 00 00

{

"version":"1.0",

"control":{

"targetId":"0",

"targetType":"6",

"broadcast":"0"

},

"value":{

"token":"bbbbbbbbbbbbbbbbbbbbbbbbbbbbbbbb",

"deviceId":"yyyyyyyyyyyyyy",

"appKey":"xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx",

"deviceType":"1",

"authCode":"zzzzz",

"deviceIp":"192.168.18.3",

"devicePort":"8888",

"firmwareVer":"{\"wifi\":\"1.0.48\",\"mcu\":\"3.9.1714(513)\"}"

}

}

Aquí ya empieza a haber cosas interesantes: la aspiradora comunica al servidor cual es la IP interna y el puerto que ha abierto para comunicarse. Estos datos son importantes para la app. Se repiten los campos deviceId, appKey y authCode de mensajes anteriores, pero ahora se añade un token.

La respuesta también es complicada. En este caso es de 99 bytes, y comienza también con una ristra de 20 valores binarios, seguido de 79 bytes con un JSON normal:

63 00 00 00 | 11 00 c8 00 | 01 00 00 00 | 02 00 00 00 | 00 00 00 00

{

"msg":"login succeed",

"result":0,

"version":"1.0",

"time":"2020-06-21-04-59-39"

}

En el primer mensaje, los dos primeros bytes en formato little endian forman el número 369, que coincide con la suma de los 20 bytes binarios y los 349 bytes de JSON. En el segundo mensaje, los dos primeros bytes coincide con 99 en decimal, por lo que parece que, como mínimo, los dos primeros bytes indican el tamaño de la respuesta, probablemente para poder reservar la cantidad de memoria que necesite en el momento, y no tener que reservar de más, o ampliando bloques. ¿Qué significan el resto de bytes? De momento no tenemos información suficiente para saberlo.

Siguiente envío desde la aspiradora 444 bytes:

bc 01 00 00 | 18 00 00 00 | 01 00 00 00 | 03 00 00 00 | 00 00 00 00

{

"version":"1.0",

"control": {

"targetId":"0",

"targetType":"6",

"broadcast":"0"

},

"value": {

"noteCmd":"102",

"workState":"6",

"workMode":"0",

"fan":"1",

"direction":"0",

"brush":"2",

"battery":"100",

"voice":"2",

"error":"0",

"standbyMode":"1",

"waterTank":"40",

"clearComponent":"0",

"waterMark":"0",

"version":"3.9.1714(513)",

"attract":"0",

"deviceIp":"192.168.18.14",

"devicePort":"8888",

"cleanGoon":"2",

"extParam":"{\"cleanModule\":\"3\"}"

}

}

Y otra vez tenemos una mezcla binaria y ASCII, en este caso de 60 bytes:

3c 00 00 00 | 19 00 c8 00 | 01 00 00 00 | 03 00 00 00 | 01 00 00 00

{

"msg":"OK",

"result":0,

"version":"1.0"

}\n

Esto nos confirma que, efectivamente, lo primero que recibimos es el tamaño de la respuesta completa.

Editado: faltaba un \n al final del JSON.

Ahora la aspiradora envía sólo 20 bytes, lo que es sólo la cabecera:

14 00 00 00 | 00 01 c8 00 | 01 00 00 00 | 04 00 00 00 | e7 03 00 00

Y la respuesta del servidor es

14 00 00 00 | 11 01 c8 00 | 01 00 08 01 | 04 00 00 00 | e7 03 00 00

En este punto, la app se conecta a la aspiradora y empieza a intercambiar datos con este mismo formato, pero de momento vamos a dejar esa parte de lado, pues esta conexión con el servidor remoto sigue estando activa. De hecho, 30 segundos después del envío anterior, la aspiradora envía de nuevo otra secuencia, en concreto:

14 00 00 00 | 00 01 c8 00 | 01 00 00 00 | 05 00 00 00 | e7 03 00 00

Y la respuesta del servidor es

14 00 00 00 | 11 01 c8 00 | 01 00 08 01 | 05 00 00 00 | e7 03 00 00

Otra vez inactividad hasta que 30 segundos después volvemos a tener otro paquete desde la aspiradora:

14 00 00 00 | 00 01 c8 00 | 01 00 00 00 | 06 00 00 00 | e7 03 00 00

Y la respuesta del servidor es

14 00 00 00 | 11 01 c8 00 | 01 00 08 01 | 06 00 00 00 | e7 03 00 00

Lo interesante es que empieza a haber un patrón aquí. Si asumimos que son cinco números de cuatro bytes cada uno, el cuarto número es un número de secuencia: en efecto, comienza en 2 en la primera petición, y su respuesta tiene el 2 también. La siguiente petición tiene el valor 3, y su respuesta también. Luego viene el 4, y otra vez la respuesta, el 5 y otra vez la respuesta, el 6 y su respuesta… Además, el resto de los números de las peticiones y respuestas 4, 5 y 6 son iguales, lo que hace suponer que se utilizan para mantener la conexión activa. Por otro lado, en las peticiones, el quinto byte tiene el bit 0 a cero, y en las respuestas están a uno. En el sexto byte, además, el bit 0 está a cero en peticiones con datos, y a 1 en las que son sólo para mantener la conexión.

Veamos ahora qué pasa con la app en sí. Como ya dije, se conecta al puerto 8888, pero lo raro es que establece dos conexiones en vez de una. ¿Por qué? Ni idea. Pero veamos con calma qué hace.

En la primera conexión tenemos este intercambio, antes de que la aspiradora la cierre (t es tablet, a es aspiradora):

t->a: 14 00 00 00 | 00 01 c8 00 | 00 00 01 00 | 1f 27 00 00 | 00 00 00 00 a->t: 14 00 00 00 | 11 01 c8 00 | 01 00 00 00 | 1f 27 00 00 | e7 03 00 00 t->a: 14 00 00 00 | 00 01 c8 00 | 00 00 01 00 | 1f 27 00 00 | 00 00 00 00

En la segunda conexión se intercambian estos datos:

t->a: 14 00 00 00 | 00 01 c8 00 | 00 00 01 00 | 1f 27 00 00 | 00 00 00 00 a->t: 14 00 00 00 | 11 01 c8 00 | 01 00 00 00 | 1f 27 00 00 | e7 03 00 00 t->a: 14 00 00 00 | 00 01 c8 00 | 00 00 01 00 | 1f 27 00 00 | 00 00 00 00 a->t: 14 00 00 00 | 11 01 c8 00 | 01 00 00 00 | 1f 27 00 00 | e7 03 00 00 t->a: 14 00 00 00 | 00 01 c8 00 | 00 00 01 00 | 1f 27 00 00 | 00 00 00 00 a->t: 14 00 00 00 | 11 01 c8 00 | 01 00 00 00 | 1f 27 00 00 | e7 03 00 00 t->a: 14 00 00 00 | 00 01 c8 00 | 00 00 01 00 | 1f 27 00 00 | 00 00 00 00 a->t: 14 00 00 00 | 11 01 c8 00 | 01 00 00 00 | 1f 27 00 00 | e7 03 00 00 t->a: 14 00 00 00 | 00 01 c8 00 | 00 00 01 00 | 1f 27 00 00 | 00 00 00 00

O sea, más o menos lo mismo. De aquí no puedo sacar mucha información.

Hasta aquí la primera parte. Ahora toca empezar a hacer pruebas para intentar descubrir cómo dar órdenes a la aspiradora.

![]() A ritmo de conga (1) por A cuadros está licenciado bajo una Licencia Creative Commons Atribución-CompartirIgual 4.0 Internacional.

A ritmo de conga (1) por A cuadros está licenciado bajo una Licencia Creative Commons Atribución-CompartirIgual 4.0 Internacional.

Buenas tardes

Me han regalado un conga 1790 y estaba intentando recrear tus pasos para ver si puedo controlar el robot localmente.

De entrada veo que no usa un ESP, si no que este robot lleva un modulo Tuya. con lo que ya no expone el puerto 80 al iniciar.

Total que he conseguido conectarlo a una red creada exprofeso para capturar los paquites que manda y recibe el robot. Pero con wireshark veo que todas las comunicaciones que hace el robot (con m2.tuyaeu.com) estan van cifradas con TLS1.2 y no consigo ver que se dice con el servidor.

Tambien he intentado conectar por SSH, pero no me deja ya que no dispongo del certificado correspondiente.

Soy bastante novato con Wireshark pero me defiendo bien con linux, home assistant y demas.

¿Crees que hay alguna posibilidad de ver las comunicaciones sin cifrar entre el roboy y el servidor?

Gracias de antemano y felicidades por tu gran trabajo

David

Hola:

La verdad es que no sabría decirte. Si va todo cifrado con TLS veo bastante difícil que puedas interceptar algo. ¿Has echado un vistazo a ver si hay algún puerto abierto, usando NMAP?

Hi, Amazing job ! Thank you for sharing your work!

I know its been long time ago.. but wondering if you ever had luck figuring out how to use TransitCmd:139 to adjust time on robot?

I have Coayu CL512 robot from same manufacturer RobotBona , which seems to gone under few months ago.. Servers not responding and apps not working anymore. Thanks to OpenDonita and wireshark sniffing I save caoule years ago.. I’ve manage to communicate with my robot (with small tweaks ) However my robot lost correct time so my cleaning schedules are incorrect… I can not adjust schedule to compensate but its messy..

I tried to send below command as per original communication and I get back Transit Cmd:140 with result 0.. with I believe is confirmation from robot however time remains incorrect.. I tried last character as 0,1,2,3 and no luck.

….

«value»:{«setTime»:»2023041819470003″,»settime»:»2023041819470003″,»transitCmd»:»139″},»version»:»2.3.3″}

Other then lost app my 3,5 years old robot still going strong (I changed battery once). thanks!

Well, re-reading my entries, the command is neither «settime» nor «setTime», but «set_time». Also, the last value, in my case, must be either 0, 1 or 2, not 3…

Thank you for reply,

Unfortunately is seems my robot has newer/different firmware. (2.3.3 ?)

Only «setTime» returns TransitCmd:140. Using «set_time» or any «_» hangs server/connection and requires service restart to work again.

Original Server=>Robot communication includes both «setTime» and «settime» yet this doesn’t alter time (at least time related to cleaning schedule)

Only difference I can see is «targetId» which in OpenDonita is always set as «1» where original communication used 32hex string. Not sure what it represents is that unique to connection?

Anyway other commands work fine with «targetId»:»1″ so probably it doesn’t matter.

I’ve adjusted schedule time to compensate for incorrect robot time for now.. maybe one day I sort it out properly. Thanks Again!

Hello again,

So it appears that last digit in setTime value is weekday,at least if its based on below code from android app. But it still doesn’t change time.. What am I missing? I guess maybe «targetId» ? In wireshark captures targetId was deviceId when sending cmd from tablet to server but then server to robot was sending 32bit hex. What is that? how can I find it?

public class CorrectTimeUtils {

public static void setCorrectTime() {

DeviceInforApi.getMyRobotList(«1», «50», new YRResultCallback<List>() {

public void onError(YRErrorCode yRErrorCode) {

}

public void onSuccess(ResultCall<List> resultCall) {

if (resultCall.getData() != null && !resultCall.getData().isEmpty() && resultCall.getData().size() > 0) {

List data = resultCall.getData();

BaoLeApplication.getInstance().addRobotInfoList(data);

for (RobotInfoData robotInfoData : data) {

if (!robotInfoData.getWorkState().equals(«0»)) {

if (robotInfoData.getDeviceIp() == null || robotInfoData.getDevicePort() == null) {

CorrectTimeUtils.setTime(robotInfoData.getAuthCode(), robotInfoData.getDeviceId(), «», «»);

} else {

CorrectTimeUtils.setTime(robotInfoData.getAuthCode(), robotInfoData.getDeviceId(), robotInfoData.getDeviceIp(), robotInfoData.getDevicePort());

}

}

}

}

}

});

}

public static void setTime(String str, String str2, String str3, String str4) {

String time = getTime(new Date(System.currentTimeMillis()));

YRLog.e(«选中的时间», time);

ImRequestValue imRequestValue = new ImRequestValue();

imRequestValue.setTransitCmd(«139»);

imRequestValue.setSetTime(time + «»);

imRequestValue.setSettime(time + «»);

ImMessage.ControlBean controlBean = new ImMessage.ControlBean();

controlBean.setAuthCode(str);

controlBean.setTargetId(str2);

controlBean.setDeviceIp(str3);

controlBean.setDevicePort(str4);

IMSocket.addSendQueue(imRequestValue, controlBean, new ImCallback<ImMessage>() {

public void onError(YRErrorCode yRErrorCode) {

}

public void onSuccess(ImMessage imMessage) {

}

});

}

public static String getTime(Date date) {

SimpleDateFormat simpleDateFormat = new SimpleDateFormat(«yyyyMMddHHmm»);

String week = getWeek(date);

return simpleDateFormat.format(date) + «00» + week;

}

public static String getWeek(Date date) {

String str = «»;

Calendar instance = Calendar.getInstance();

instance.setTime(date);

if (instance.get(7) == 1) {

str = str + «00»;

}

if (instance.get(7) == 2) {

str = str + «01»;

}

if (instance.get(7) == 3) {

str = str + «02»;

}

if (instance.get(7) == 4) {

str = str + «03»;

}

if (instance.get(7) == 5) {

str = str + «04»;

}

if (instance.get(7) == 6) {

str = str + «05»;

}

if (instance.get(7) == 7) {

str = str + «06»;

}

YRLog.e(«获取星期几», str);

return str;

}

}

Not sure what the targetId value is… In my server, I put it to 1 and it works fine: https://gitlab.com/rastersoft/opendonita/-/blob/master/congaModules/robotClasses.py?ref_type=heads#L168